Что такое Zero Trust и почему он важен для современной кибербезопасности

Citizen

Citizen Sec, 15-06-2024

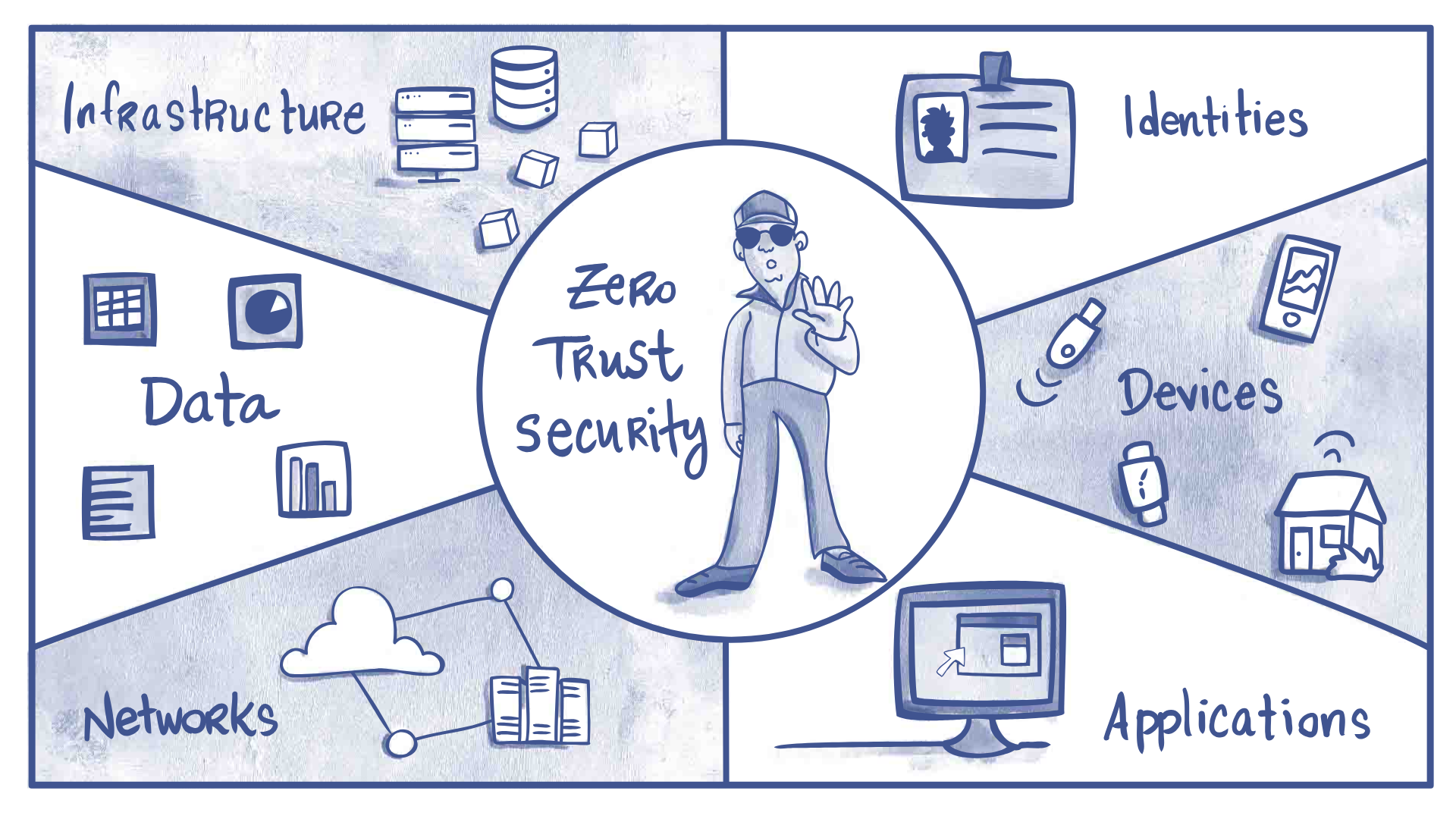

B последние годы концепция Zero Trust (нулевого доверия) стала ключевым аспектом современной кибербезопасности, изменяя традиционный подход к защите информации. Этот подход стремится минимизировать доверие к внутренним и внешним акторам, предполагая, что все пользователи, девайсы и сети должны быть авторизованы и проверены перед доступом к ресурсам. Давайте рассмотрим, что такое Zero Trust, его принципы и важность на примерах реальных киберинцидентов.

Основные принципы Zero Trust

Отказ от доверия по умолчанию: Все попытки доступа к ресурсам (данным, приложениям, сетям) должны быть строго проверены, независимо от того, находится ли пользователь внутри или вне корпоративной сети.

Минимизация привилегий: Пользователям предоставляются минимально необходимые права и привилегии для выполнения их работы, чтобы ограничить потенциальные последствия компрометации аккаунтов.

Микросегментация: Сетевые сегменты разбиваются на маленькие части (микросегменты), что позволяет изолировать и ограничивать доступ к критическим данным и системам.

Непрерывная проверка и анализ: Происходит непрерывная проверка активности пользователей и устройств с целью обнаружения аномального поведения или потенциальных угроз.

Примеры крупных инцидентов и применения Zero Trust

Инцидент с компанией SolarWinds (2020):

Один из самых значимых кибератак последних лет, когда злоумышленники получили доступ к сетям и данных множества крупных организаций через скомпрометированные обновления программного обеспечения. Применение Zero Trust могло бы значительно снизить риск распространения атаки, благодаря строгому контролю и проверке всех сетевых идентификаторов и запросов на доступ.

Атака на Sony Pictures (2014):

Злоумышленники, предположительно из Северной Кореи, взломали сеть Sony Pictures, украв и опубликовав конфиденциальные данные, включая фильмы, электронные письма и финансовую информацию. Применение Zero Trust могло бы предотвратить распространение инцидента за счет строгого контроля доступа к чувствительным данным и системам.

Значение Zero Trust для современной кибербезопасности

Zero Trust предлагает адаптивную и гибкую модель защиты, способную эффективно справляться с новыми и сложными угрозами, такими как advanced persistent threat (APT), внутренние угрозы и кибершпионаж. Время, когда можно было полагаться на периметральные защиты и доверять всем внутри сети, давно прошло. Современные атаки требуют усиленного подхода, который предоставляет доступ только после тщательной проверки и аутентификации.

В заключение, Zero Trust представляет собой эволюцию подхода к кибербезопасности, направленную на минимизацию рисков и повышение защиты в условиях постоянно меняющейся киберугрозовой среды. Реализация данного концепта требует не только технологических решений, но и изменения культуры безопасности в организациях, чтобы обеспечить безопасность данных и систем в условиях современного цифрового ландшафта.

Вам также будет интересно

Как защитить детей в цифровом мире: почему безопасность в интернете — это важно

Современные дети растут в эпоху цифровых технологий — смартфоны, планшеты, социальные сети и онлайн-игры стали неотъемлемой частью их жизни. Интернет открывает массу возможностей для учёбы, творчества и общения, но вместе с этим приносит и серьёзные риски.

@citizensec

30-05-2025Регламент по использованию корпоративной электронной почты

Правила использования корпоративной почты: что разрешено, что запрещено, меры безопасности и ответственность.

@CitizenSec

19-05-2025Женщины в кибербезопасности из Казахстана

Специальный выпуск посвящён женщинам в кибербезопасности, которые преодолевают вызовы, вдохновляют других и делают мир безопаснее. Мы рассказываем истории трёх профессионалок, их пути в ИБ, советы по карьере и безопасности в интернете. Узнайте, как начать свой путь в кибербезопасности и развиваться в этой динамичной сфере.

@citizensec

03-05-2025Внимание на обыденные IT-инструменты: новая тактика китайской шпионской группы

Компания Microsoft предупреждает: китайская группа шпионов использует повседневные IT-инструменты для взлома сетей.

@turin.medet

06-03-2025Обнаружены опасные программы Zebo-0.1.0 и Cometlogger-0.1, которые крадут данные и управляют компьютером

Специалисты выявили два вредоносных файла, которые маскируются под полезные программы. Эти файлы могут воровать личные данные, следить за действиями на компьютере и даже брать управление системой под свой контроль.

@CitizenSec

26-12-2024Утечка в Postman: более 30 000 ключей API и токенов стали доступными публично

Тысячи рабочих пространств Postman случайно раскрыли важные данные, такие как ключи API и токены доступа. Узнайте, как правильно защитить вашу среду разработки API и обезопасить данные вашей организации.

@CitizenSec

21-11-2024Новый троян SteelFox имитирует программные активаторы, воруя конфиденциальные данные и добывая криптовалюту

SteelFox был впервые выявлен в августе 2023 года, но его активность заметно возросла. За последние месяцы было зафиксировано более 11 000 попыток заражения.

@CitizenSec

11-11-2024Критическая уязвимость CVE-2024-43093 угрожает безопасности пользователей Android

Эта проблема позволяет хакерам получить несанкционированный доступ к важным системным папкам Android.

@CitizenSec

05-11-2024ChatGPT убедили создать эксплойт, подсунув инструкцию в 16-ричном формате

Исследователь из Mozilla предложил новый способ обхода контент-фильтров в больших языковых моделях (LLM), применяемых для предотвращения злоупотреблений.

@CitizenSec

01-11-2024Новый инструмент для обхода шифрования cookies в Google Chrome: как он работает и что это значит для вашей безопасности в Сети?

Недавно исследователь в области кибербезопасности Александр Хагена разработал инструмент, который может обойти новую защитную функцию в Google Chrome, называемую привязанным к приложению шифрованием.

@CitizenSec

30-10-2024